Selbst Hosten — Eigene Infrastruktur auf Linux Betreiben

Mailserver, DNS, Backups und die stille Zufriedenheit, alles selbst zu betreiben.

Willem betreibt seinen eigenen Mailserver, sein eigenes DNS, seine eigene Cloud. Nicht weil es einfach ist, sondern weil er daran glaubt, die Infrastruktur zu verstehen und zu besitzen, von der man abhängt. Diese Beiträge sind die Feldnotizen dieses fortlaufenden Projekts.

Es gibt eine bestimmte Art Mensch, die, wenn die E-Mail nicht mehr funktioniert, nicht den Support anruft — sondern sich per SSH auf dem Server einloggt und die Logs liest. Willem ist so ein Mensch, und er schreibt seit Jahren darüber.

Mail, auf die Harte Tour

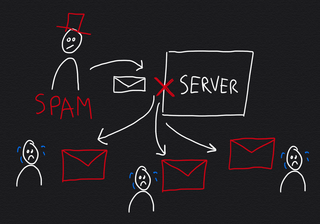

Das Flaggschiff ist die Dovecot-Serie. Als Dovecot Version 2.4 mit Breaking Changes veröffentlichte, schrieb Willem die definitive Migrationsanleitung — der Beitrag, der jetzt ganz oben steht für jeden, der seinen Mailserver aktualisiert. Aber die Mail-Infrastruktur geht tiefer: Backscatter-Spam auf Serverebene bekämpfen, Postfix konfigurieren, die gesamte Kette von DNS bis Posteingang verstehen.

Backups und Datensouveränität

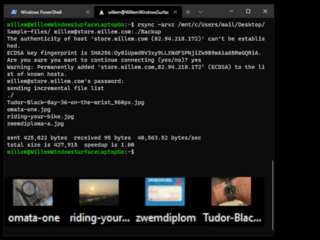

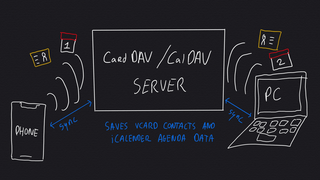

Wer seinen eigenen Server betreibt, braucht eine eigene Backup-Strategie. Die rsync-Anleitung ist ein komplettes Handbuch für Backup-Rotationsschemata, und der Beitrag über das eigene Adressbuch und die eigene Kalender-Cloud ist ein stilles Manifest für digitale Unabhängigkeit.

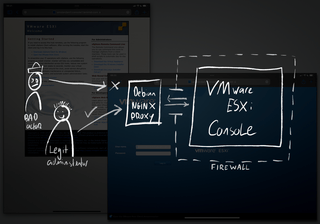

Netzwerk und Sicherheit

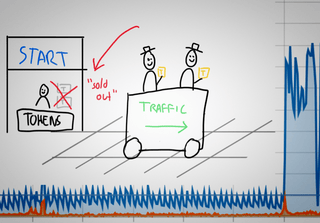

Traffic Shaping mit iptables und tc, DNS für Anfänger, die Philosophie des Offline-First-Computing — das sind die Grundlagen-Beiträge. Sie setzen voraus, dass man bereit ist zu lernen, und sie lehren es richtig.

Entdecke auch

gebaut um zu halten · Retro-Computing · Code schreiben · digitaler Minimalismus

Alle Selbst-Hosting-Beiträge

Das vollständige Archiv der Beiträge über Server, Linux, Netzwerke und den Betrieb eigener Infrastruktur.