Autoalojamiento — Tu Propia Infraestructura en Linux

Servidores de correo, DNS, copias de seguridad y la silenciosa satisfacción de gestionarlo todo tú mismo.

Willem gestiona su propio servidor de correo, su propio DNS, su propia nube. No porque sea fácil, sino porque cree en entender y poseer la infraestructura de la que dependes. Estos artículos son las notas de campo de ese proyecto continuo.

Hay un tipo particular de persona que, cuando el correo deja de funcionar, no llama a soporte — se conecta por SSH al servidor y lee los logs. Willem es ese tipo de persona, y lleva años escribiendo sobre ello.

Correo, por el Camino Difícil

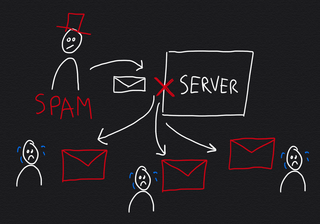

La pieza central es la serie sobre Dovecot. Cuando Dovecot lanzó la versión 2.4 con cambios importantes, Willem escribió la guía de migración definitiva — el artículo que ahora aparece en los primeros resultados para cualquiera que actualice su servidor de correo. Pero la infraestructura de correo va más profundo: combatir spam backscatter a nivel de servidor, configurar Postfix, entender toda la cadena desde DNS hasta la bandeja de entrada.

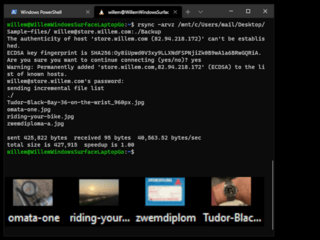

Copias de Seguridad y Soberanía de Datos

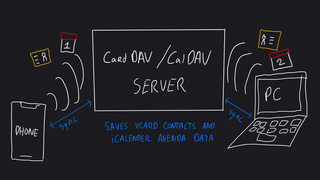

Si gestionas tu propio servidor, necesitas tu propia estrategia de copias de seguridad. La guía de rsync es un manual completo de esquemas de rotación, y el artículo sobre gestionar tu propia nube de contactos y calendario es un manifiesto silencioso por la independencia digital.

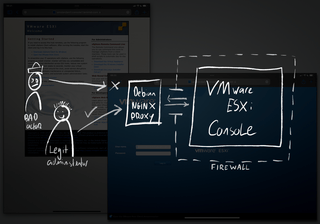

Redes y Seguridad

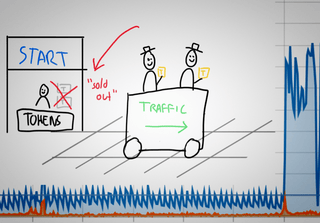

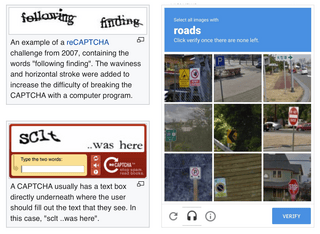

Traffic shaping con iptables y tc, DNS para principiantes, la filosofía del offline-first — estos son los artículos fundamentales. Asumen que estás dispuesto a aprender, y te enseñan bien.

Explora también

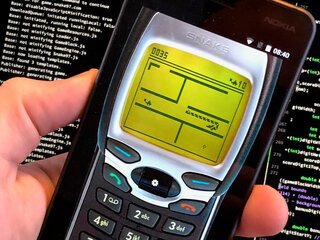

construido para durar · computación retro · escribir código · minimalismo digital

Todos los Artículos de Autoalojamiento

El archivo completo de artículos sobre servidores, Linux, redes y gestionar tu propia infraestructura.